Si buscas en duckduck.go «.plan file» te saldrán enlaces valiosos. Si buscas lo mismo en google te sale John Carmack entre los primeros resultados.

Los diferentes resultados nos hablan de un engine diferente a la hora de mostrar resultados y eso hace valiosos a ambos buscadores (no vamos a hablar de espionaje hoy ok). Y de algún modo si hablamos de engines es bueno hablar de uno de los John padres del shooter first person (el gran John Carmack).

.plan – Sobre la humanidad y pensamiento de los/las desarrolladores/as

Eso era originalmente el titulo de este post. Un post que ha requerido de la lectura de un libro y mucho más (AWSD keys y noches de pasión). El libro original es «Masters of Doom: How Two Guys Created an Empire and Transformed Pop Culture» de 2003. No se trata de un libro cualquiera de mierda, es crema de la buena. Es crema hasta el punto de que no pararás de leer y leer y disfrutar. Está escrito por David Kushner y eso supone por tanto que estás ante una obra de investigación narrada en formato historia periodística. Y no por ello menos académico.

¿Vamos ya de una vez a hablar de los .plan files o que? Ok.

Es el momento de hablar de algo muy muy curioso: Los .plan

Para entenderlos hemos de instalar el paquete finger.

En Debian por ejemplo así:

# apt-get install finger

En Centos por ejemplo así:

# yum install finger

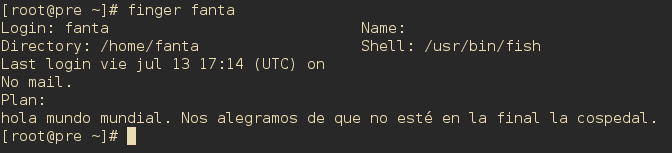

Lo siguiente es esto:

Creas un archivo llamado .plan en el home de tu usuario y con tu editor «guaichi» metes por ejemplo esto:

hola mundo mundial. Nos alegramos de que no esté en la final la cospedal.

Y le das permisos:

$ chmod o+rx .plan $ chmod o+x .

Ahora te relajas un poco. Tomas un poquito de aire y luego escribes por ejemplo:

$ finger nombredetuusuario

Allí tienes el resultado de la información de usuario. Finger sirve para obtener información del usuario pero mucho más.

Si nos fijamos pone No mail y No plan. Ese usuario no tiene correo y no tiene un archivo .plan en su home. Si lo tuviera veríamos algo así como esto:

Y esto sirve para usuarios dentro del sistema pero también para consultar el .plan de otra gente de forma remota. Por defecto no funcionará pero sería así:

$ finger fanta@dominio/IP

Y nos soltará un «finger: connect: Connection refused».

Te tranquilizas un poco y piensas en que es normal que en un sistema GNU/Linux esto no esté activo al mundo exterior. Eso ofrecería demasiada información a atacantes.

# yum install finger-server xinetd # systemctl enable xinetd # systemctl start xinetd

Metes este contenido en /etc/xinetd.d/finger con editor que más rabia te da y te caiga peor:

# nano /etc/xinetd.d/finger

service finger

{

socket_type = stream

wait = no

user = nobody

server = /usr/sbin/in.fingerd

disable = no

}

# systemctl restart xinetd

Ahora ya tendría que poderse acceder a la información de los usuarios del sistema de forma remota.

Y todo esto es para hablar de los archivos .plan de john Carmack:

github.com/ESWAT/john-carmack-plan-archive

Que están en github ordenaditos por fecha y tal.

Los .plan comenzaron a usarse como blogs. Actualizabas allí cosas y la gente podía consultarlo con un cliente finger.

En ID software se popularizó bastante el uso de los .plan y se llegó con el tiempo a hablar de «las guerras .plan». Momentos en los que se faltaban al respeto, se vacilaban en sus respectivos .plan en el momento en el que se separo john Romero de john Carmack.

Servían como blogs y siguen en la actualidad siendo una bonita forma de comunicar y llevar un diario de algún proyecto.

Y nada. Eso es un poco la historia. Digamos que durante años se puso de moda entre desarrolladores y era una bonita forma de poder ir cotilleando y mostrar avances de proyectos.

Aunque su origen no tiene nada que ver y eso es otra historia :D.

Saludos cordiales.